107. 다음 중 데이터베이스 보안 요구사항으로 가장 적절하지 않은 것은?

① 데이터에 대한 허용 값을 통제함으로써, 변경 데이터의 논리적 일관성을 보장한다.

② 중요 데이터에 대한 기밀성을 보호하고, 인가된 사용자만 접근을 허용해야 한다.

③ 사용자가 통계 집합적 데이터로부터 개별적인 데이터 항목에 대한 정보를 추적할 수 있어야 한다.

④ 트랜잭션의 병행처리시 데이터에 대한 논리적 일관성이 보장되어야 한다.

▣ DB 보안 요구사항

|

요구 특성

|

내용

|

|

인증

(Authentication) |

|

|

무결성

(Integrity) |

|

|

기밀성

(Confidentiality) |

|

|

가용성

(Availability) |

|

● DB 보안

|

보안 유형

|

내용

|

|

접근제어

|

|

|

정보흐름제어

|

|

|

추론제어

|

|

|

View

|

|

|

Grant/Revoke

|

|

|

암호화

|

|

정답 : ③

108. 다음 iptables의 규칙을 사용하여 방어 가능한 네트워크 공격으로 가장 적절한 것은?

|

$ iptables –A INPUT –p icmp - - icmp-type

echo-request –j DROP |

① Ping of Death

② HTTP Get Flooding

③ ARP Spoofing

④ DNS Amplification

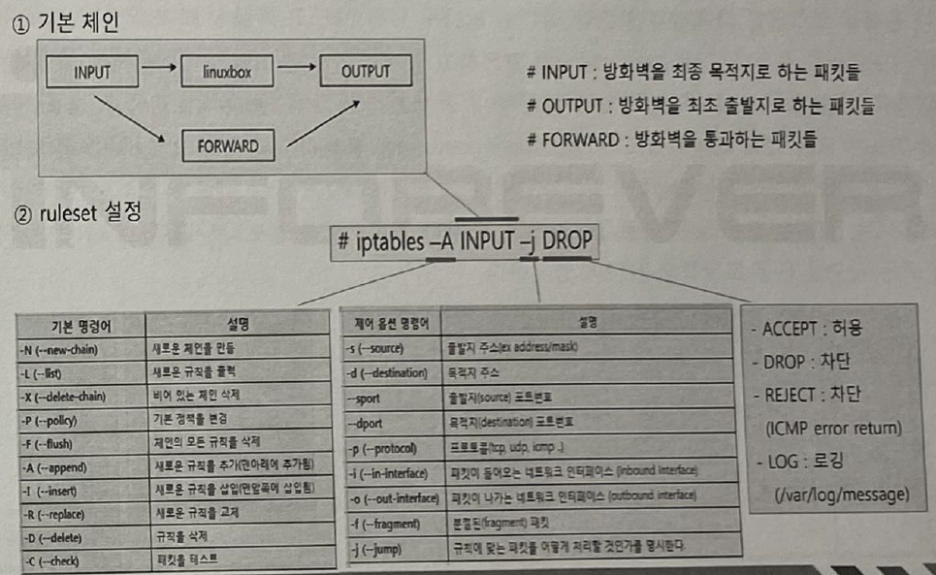

▣ iptables

- 리눅스에서 방화벽을 설정하는 도구(예전 명칭은 ipchains)

- 패킷 필터링은 커널에 내장된 netfilter 가 수행, ruleset 을 구축하는 툴

● 사용 예

① 소스 ip 가 192.168.0.111 인 접속의 모든 접속 포트를 막아라

# iptables - A INPUT -s 192.168.0.111 -j DROP

② INPUT 사슬에 출발지 주소가 127.0.0.1(-s 127.0.0.1) 인 icmp 프로토콜(-p icmp) 패킷을 거부(-j DROP) 하는 정책을 추가

# iptables -A INPUT -p icmp -s 127.0.0.1 -j DROP

③ ftp 포트를 열어라

# iptables -I INPUT -p tcp --dport 21 -j ACCEPT

정답 : ①

공감과 댓글은 아이티신비에게 큰 힘이 됩니다.

블로그 글이 유용하다면 블로그를 구독해주세요.♥

'정보시스템 감리 기출해설 > 보안 해설' 카테고리의 다른 글

| (제 22회) 보안 / (105)~(106) 해설 (0) | 2024.12.19 |

|---|---|

| (제 22회) 보안 / (103)~(104) 해설 (1) | 2024.12.18 |

| (제 22회) 보안 / (101)~(102) 해설 (0) | 2024.12.17 |

| (제 23회) 보안 / (119)~(120) 해설 (3) | 2024.10.27 |

| (제 23회) 보안 / (117)~(118) 해설 (3) | 2024.10.26 |