105. 다음 설명에 해당하는 공격으로 가장 적절한 것은?

|

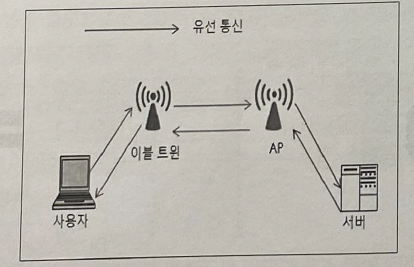

공격자 AP(Access Point)는 정상적인 AP보다 강력한 전파를 발생시켜 무선랜 이용자가 공격자 AP에 접속하도록 유도한 후, 무선랜 이용자의 정보를 중간에서 획득하는 공격

|

① Evil Twin AP 공격 ② Hacktivism AP 공격

③ Proxy AP 공격 ④ AP to AP 공격

▣ Evil Twin AP 공격

- 정상 AP 처럼 가장한 악성 AP(Rouge AP)를 이용하여 사용자의 연결을 유도 후 중간자 공격(Main-in-the- middle attack)을 통해 정보를 탈취하는 기법

● Hacktivism

- Hacking + Activism 합성어

- 정치·사회적 목적으로 이루기 위해 해킹하거나 목표물인 서버 컴퓨터를 무력화하고 이런 기술을 만드는 운동

정답 : ①

106. TCP SYN FLOODING 공격이 성공하기 위해서는 서버의 TCB 큐에 연결요청이 쌓여서 더 이상의 연결요청을 받지 못하는 상황이 되어야 한다. 아래 설명 중 TCB 큐에 연결정보를 제거(Dequeue) 시키는 상황으로 가장 적절하지 않은 것은?

① 클라이언트가 3-way handshake 과정을 종료함

② TCB 큐의 레코드가 정해진 기준시간 보다 더 길게 머무름

③ 공격자가 SYN 패킷을 보낼 때 랜덤하게 생성한 근원지 IP 주소를 사용함

④ TCB 큐의 레코드에 해당하는 연결에 대해 RST 패킷이 도착함

공격자 AP(Access Point)는 정상적인 AP보다 강력한 전파를 발생시켜 무선랜 이용자가 공격자 AP에 접속하도록 유도한 후, 무선랜 이용자의 정보를 중간에서 획득하는 공격

▣ SYN Flooding Attack

- Dos 공격의 한 종류이며, TCP 의 연결과정(3Way Handshake) 에서 취약점을 이용하여 공격

- 공격 받은 대상은 TCP 의 연결 가능한 자원을 모두 소진, 외부 사용자는 TCP 연결을 할 수가 없게 됨

정답 : ③

공감과 댓글은 아이티신비에게 큰 힘이 됩니다.

블로그 글이 유용하다면 블로그를 구독해주세요.♥

'정보시스템 감리 기출문제해설 > 보안 해설' 카테고리의 다른 글

| (제 23회) 보안 / (109)~(110) 해설 (1) | 2024.10.22 |

|---|---|

| (제 23회) 보안 / (107)~(108) 해설 (0) | 2024.10.21 |

| (제 23회) 보안 / (103)~(104) 해설 (3) | 2024.10.19 |

| (제 23회) 보안 / (101)~(102) 해설 (1) | 2024.10.18 |

| (제 24회) 보안 / (119)~(120) 해설 (0) | 2024.08.30 |