1. 메타버스 개념

|

구분

|

설명

|

|

|

정의

|

|

|

|

활동

|

|

|

|

서비스

|

|

|

2. 메타버스 아키텍처

|

||

|

3. 메타버스 사이버 보안위협

1) 메타버스 사이버 공격유형

|

공격유형

|

설명

|

|

제로데이(Zero-Day)공격

|

|

|

데이터 탈취, 악성 코드나 랜섬웨어 감염

|

|

|

도스(DoS) 또는 디도스(DDoS)

|

|

2) 메타버스 환경에서의 사이버 범죄 사례

|

구분

|

사고 내용

|

|

|

네이버 제패토(2022.1)

|

|

|

|

로블록스 개인정보 유출(2020.5)

|

|

|

|

호라이즌 월드(2019.5)

|

|

|

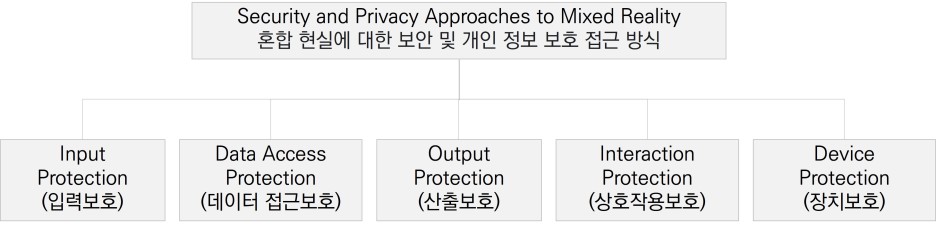

3) 메타버스 보안 5가지 요소

|

|

요소

|

설명

|

|

|

Input Protection

|

|

|

|

Data Access Protection

|

|

|

|

Output Protection

|

|

|

|

Interaction Protection

|

|

|

|

Device Protection

|

|

|

메타버스의 사용자들은 공유공간에서 다양한 활동을 수행하기 때문에, 공유 공간의 설계기술 및 관련 프로토콜은 개인 공간보다 중요합니다. 이 사례를 통해 알 수 있듯이 사용자들의 높은 자유도를 보장하여 발생할 수 있는 무분별한 접근은 메타버스 세계에서는 큰 위협이 될 것이라 예상된다. 따라서, 사용자들에게 다양한 경험을 보장함과 동시에 접근통제를 최소화 하여 안전한 서비스를 제공해야 합니다.

4. 메타버스 ID 보안위협

1) 디지털 분리 단계에서의 ID 보안 위협

- 피어 투 피어 네트워크(peer to peer network)를 구축하여 사용자의 개인정보를 중개 기관을 거치치 않고 직접 본인 인증을 함으로서 플랫폼에 사용자 정보를 별도로 저장하지 않는 방법을 권장

- 악의적인 사용자의 접근을 막기 위해 이메일 인증을 통해 피싱을 방지하고 스푸핑(spoofing) 방지 프로토콜을 설치하는 등 적극적으로 방어해야 한다.

2) 디지털 상호작용 단계에서의 ID 보안 위협

- 개인정보의 비식별화를 위해 생체정보를 반드시 암호화 기술을 통해 전송해야 할 것이며, 이러한 민감정보를 안전하게 저장하는 기술의 도입이 필요

- 네트워크를 통해 전송되는 데이터와 패킷을 암호화하여 공격자가 데이터를 탈취하더라고 데이터의 내용을 알 수 없는 채널 암호화 기법을 적용할 수 있다.

- 채널 암호화 기법은 채널 암호화를 지원하는 가상 시설망 등에 적용 및 구현할 수 있음

- 보안성과 안정성 검증을 위해 고유 특성 기반 인증 토큰을 이용하여 송수신 기기를 검증한 후 보안이 검증된 환경에서 연결하고 전송할 수 있는 인증 방법인 기기 간 상호 인증 제도를 도입하여 대응하는 방법

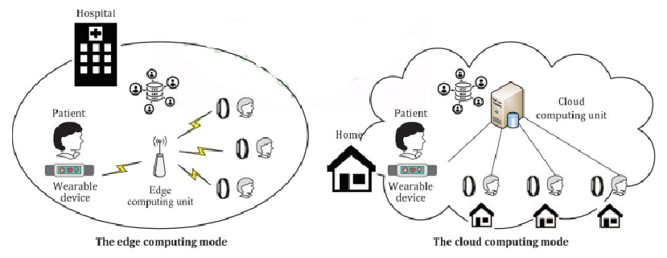

- 송수신 기기에서 메타버스 플랫폼으로 전송되는 데이터의 유출을 방지하기 위해 엣지 컴퓨팅(edge-computing) 구조를 적용하는 방법

- 서버에는 사용자의 정보를 전송하지 않고 로컬 기기에서만 신원인증을 수행하고 그 결과만 다시 서버로 전송하는 방식으로 구현한다면 데이터의 흐름에서 발생하는 개인 정보의 유출을 막을 수 있다

3) 초현실 단계에서의 ID 보안 위협

- 현실과 가상의 구분이 없는 초현실 공간으로 구체화되는 시기에선 현실세계의 사용자 행동이 메타버스로 반영되는 것이 아니라, 생각만으로 모든 것을 조종할 것이며, 현재와 비교할 수 없는 고도화된 웨어러블 디바이스의 사용이 필수적이며, 이 때의 메타버스 ID는 현실 세계에서의 ID와 동등한 가치를 지닐 것이며, 이는 현재 단계에선 구체화할 수 없는 해당 위협에 대응하기 위해 발생 가능한 보안 위협을 예측할 수 있는 연구가 지속적으로 진행되어야 합니다.

4) NFT 보안 위협

- NFT 서비스 제공자는 NFT 발행 대상인 원본 데이터(예술 작품, 그림 작품, 디지털 콘텐츠 등)를 저장하고 관리하기 위해 외부 저장소(외부 데이터베이스, 클라우드, 서버 등)를 이용

- NFT 는 이더리움을 기반으로 하고 있어 높은 수수료와 제한된 블록 데이터 등의 한계 극복 필요

- 이를 위해 블록체인 외부에 원본 데이터를 별도로 보관하고 해당 보관소의 정보(DB URL, 클라우드 등) 와 원본의 메타 데이터(meta data)를 기록하여 발행

|

||

|

NFT 발행 - 거래 과정에서의 보안 위협

|

- 외부 저장소 시스템과 같은 취약점을 악용하여 다양한 사이버 공격을 수행

- 공격자는 외부 저장소의 시스템을 공격하여 원본 데이터를 탈취하거나 불법 복제하는 경우가 발생

- NFT 에 기록된 저장소 정보를 변경하거나 다른 저장소로 강제 이동시키는 등의 공격을 수행하여 기존 NFT에 기록된 저장소 정보를 변경하거나 다른 저장소로 강제 이동시키는 등의 공격을 수행하여 기존 NFT 를 무력화

- 외부 저장소를 관리하는 시스템의 취약점을 파악해 관리자 계정을 탈취하거나 악성코드 또는 랜섬웨어를 감영시키는 등의 공격

- 내부자의 부주의로 인해 관리자 계정이 노출되거나 원본 데이터가 훼손되는 등의 보안 위협이 발생

- NFT 서비스 제공자는 외부 저장소 시스템의 보안을 강화하고 취약점을 최소화하는 조치

5. 메타버스 보안위협 대응방안

1) 보안위협 요소

|

위협요소

|

설명

|

비고

|

|

개인정보 유출

|

|

웨어러블 디바이스 기반의 인증 기술 필요

|

2) 보안위협 대응방안

|

||

|

공간 기반의 엣지 컴퓨팅 및 시간 기반의 클라우드 컴퓨팅 기술

|

- 공간 기반의 엣지 컴퓨팅 모드는 안전한 데이터 공유를 가능하게 하는 Secret Sharing(SS) 기술과 MinHash 기술을 활용하여 개인의 민감한 정보를 공개하지 않으면서도 디바이스 기반의 사용자 인증을 수행하는 방법

- 시간 인식 클라우드 컴퓨팅 모드는 암호 속성기반 암호화(Ciphertext-Policy Attributed-Based Encrytion : CP0ABE)와 안전한 데이터 활용 기술인 블룸 필터(bloom filter)를 함께 사용하여 개인정보가 노출되지 않는 데이터 구조를 설계하고 이를 기반으로 인증을 수행하는 방법

- ID 보안위협의 대응방안으로는 메타버스 데이터 프라이버시 보호화 동시에 효율적인 활용이 가능한 차분 프라이버시(Differential Privacy : DP) 를 이용한 방법 (그래프 기반의 로컬 차분 프라이버시(Graph-based Local DP)를 활용하여 개인정보가 직접적으로 노출되지 않으면서 고품질의 서비스를 제공하는 새로운 시스템을 설계와 사용자의 얼굴 정보를 안전하게 공유 가능)

- NFT 보안위협에 대한 대응방안으로 원본데이터와 저장소 내의 모든 데이터를 강력한 암호화 기술을 사용하여 보호하고 데이터에 접근하는 사용자 및 시스템을 엄격하게 제어, 인증흘 강화해야 한다. 이를 위해 멀티팩터 인증 및 권한 관리 시스템을 구현해야 할 것이다.

본 내용의 출처는 정보통신기획평가원 주간기술동향를 참고해서 작성했습니다.

참고하세요.

공감과 댓글은 아이티신비에게 큰 힘이 됩니다.

블로그 글이 유용하다면 블로그를 구독해주세요.♥

'ICT 동향' 카테고리의 다른 글

| 거대 인공신경망 학습, 추론을 위한 지능형 반도체 기반 소프트웨어 플랫폼 기술동향 (24) | 2024.03.19 |

|---|---|

| 8K UHDTV 필드테스트로 보는글로벌 지상파방송 기술 동향 (19) | 2024.03.19 |

| 온디바이스 AI 생태계 구축 가속화 (0) | 2024.01.26 |

| 2024년 ICT 10대 이슈 (0) | 2024.01.26 |

| 감각 뉴로모픽 지능형 반도체 기술 동향 (0) | 2024.01.26 |