113. 스푸핑을 통해 공격자는 자신의 신분을 위장하여 정보시스템에서 허가되지 않은 정보의 열람 혹은 거짓정보의 전송이 가능해진다. 이러한 스푸핑 기술 중 IP 주소와 해당 MAC 주소의 매핑 정보를 위조하는 기법을 사용하는 것으로 가장 적절한 것은?

① ARP 스푸핑 ② IP 스푸핑

③ ICMP 리다이렉트 ④ DNS 스푸핑

■ Sniffing

① TCP/IP 특성상 네트워크를 공유하므로 구조적으로 발생(동일 선로에서 주소에 따라 데이터 확인)

② Promiscuous mode 공격 : 랜카드 설정을 변경하여 네트워크 상의 모든 패킷 sniffing

③ Switch Jamming 공격 : 스위치는 주소 관리테이블이 꽉 차면 수신되는 패킷을 브로드캐스팅

④ ARP Spoofing 공격 : IP 주소와 MAC 주소 매핑 변조, 라우터나 특정 주소의 패킷 sniffing

⑤ ICMP Redirect 공격 : 라우터 경로를 변경하여 패킷 sniffing

● Spoofing

① TCP/IP 특성상 IP 주소만 있으면 신뢰 당사자로 믿음, spoofing 은 공격행위를 인지하기 어려움

② IP spoofing : IP 주소 변조

③ DNS spoofing : hosts 파일 변조, DNS 서버 cache(주소 DB) 변조, DNS Query 변조

정답 : ①

114. SSO(Single Sign On)에 대한 설명으로 가장 적절하지 않은 것은?

① SSO 서버로부터 인증에 성공하면 SSO 서버가 관리하는 다른 시스템에 대한 접근권한을 모두 얻을 수 있다.

② 대표적인 인증 방법으로는 커버로스(Kerberos)를 이용한 윈도우 액티브 디렉터리가 있다.

③ 보안을 강화하기 위해 중요 정보에 접근할 때는 지속적인 재인증을 요구하기도 한다.

④ 각 시스템마다 인증 정보를 저장하므로 단일 장애점(single point of failure) 문제가 존재하지 않는다.

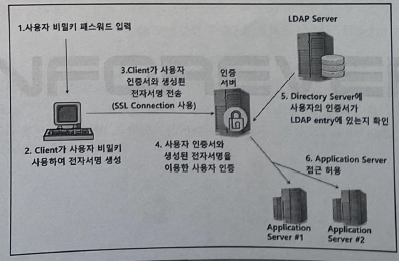

■ SSO(Single Sign On)

① SSO 개념

- 가장 기본적인 인증 시스템

- 시스템이 몇 대라도 한 시스템의 인증에 성공하면 다른 시스템의 접근 권한을 모두 얻음

② Kerberos

- SSO 접속 형태의 대표적인 인증 방법으로는 커베로스를 이용한 윈도우 액티브 디렉터

- 윈도우 서버에 이용되는 커베로스는 버전 5이며 10여 년 전 MIT 의 Athena 프로젝트에서 개발

③ SSO 의 약점

- 최초 인증과정을 통과하면 모든 서버나 사이트에 접속할 수 있는 단일 장애점이 약점

- 약점을 보완하기 위해 중요 정보에 접근할 때는 지속적인 인증을 하도록 되어 있음

정답 : ④

공감과 댓글은 아이티신비에게 큰 힘이 됩니다.

블로그 글이 유용하다면 블로그를 구독해주세요.♥

'정보시스템 감리 기출문제해설 > 보안 해설' 카테고리의 다른 글

| (제 25회) 보안 / (117)~(118) 해설 (0) | 2025.02.26 |

|---|---|

| (제 25회) 보안 / (115)~(116) 해설 (0) | 2025.02.25 |

| (제 25회) 보안 / (111)~(112) 해설 (0) | 2025.02.23 |

| (제 25회) 보안 / (109)~(110) 해설 (0) | 2025.02.22 |

| (제 25회) 보안 / (107)~(108) 해설 (0) | 2025.02.21 |