115. 공개키 암호 시스템에 대한 설명으로 가장 적절 하지 않은 것은?

① 공개키 암호 방식에서는 공개키와 개인키 키 쌍이 존재하며, 암복호화에 서로 다른 키를 사용 하므로 비대칭키 암호 방식이라고도 한다.

② 송신자가 수신자의 공개키를 이용하여 암호화한 메시지를 전송하면 수신자는 자신의 개인키를 이용하여 복호화를 수행한다.

③ 공개키 암호 방식은 대칭키 암호화 방식에 비해 관리해야 할 키의 개수가 많지만, 계산 속도가 빨라 메시지 암호화에 주로 사용한다.

④ 타원곡선 상의 이산대수 문제를 이용하는 ECC (Elliptic curve cryptography) 알고리즘은 RSA 등에 비해 상대적으로 짧은 길이의 키를 사용하여 대등한 수준의 안전성을 제공할 수 있다는 장점이 있다.

■ 대칭키와 공개키

|

구분

|

비밀키 암호화

|

공개키 암호화

|

|

대표적 알고리즘

|

DES, IDEA, RC4, SEED, Skipjack, CAST

|

RSA, ECC, DSA, EIGamal, Diffie-Hellman

|

|

키의 상호관계

|

암호화키 = 복호화키

|

암호화키 ≠ 복호화키

|

|

키의 수

|

n(n-1)/2개(두 사람 이상이 한 개의 Secret Key 를 공유)

|

2n개(전송 당사자간에 각각 Private Key, Public Key 공유)

|

|

키의 종류

|

Secret Key

|

Private, Public Key

|

|

키의 보호

|

많음

|

적음(Public Key 는 외부에 공개)

|

|

속도

|

빠름

|

느림

|

|

성능

|

효율적

|

비효율적

|

|

부가기능

|

없음

|

인증, 부인방지

|

|

용도

|

장문메시지, 폐쇄적 환경, 데이터 암호화

|

단문메시지, 키교환, 불특정다수, 개발적환경

|

정답 : ③

116. 해시 함수를 이용하는 메시지 인증 코드(HMAC : Hashed MAC)에 대한 설명으로 가장 적절하지 않은 것은?

① 수신자는 메시지의 변경 여부 뿐만 아니라 올바른 송신자가 생성한 메시지임을 확인할 수 있다.

② 송신자와 수신자 사이에 메시지 인증을 제공하지만, 제3자를 위한 증명은 제공할 수 없다.

③ 송신자가 메시지를 보낸 사실을 부인하는 경우 수신자는 송신자가 메시지를 보낸 사실을 증명 할 수 있다.

④ 메시지 인증코드를 생성하기 위해 송신자와 수신자는 사전에 공통의 비밀키를 공유해야 한다.

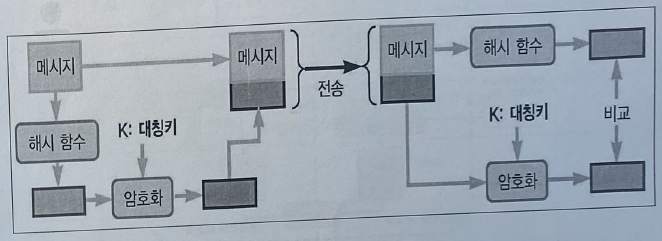

■ 메시지 인증 코드(MAC, Message Authentication Code)

- 메시지에 붙여지는 작은 데이터 블록을 생성하기 위해(사전에 공유하고 있는) 비밀키를 이용하는 방법

- 전송되는 메시지의 무결성을 확인하여, 메시지에 대한 인증을 할 수 있음

- HMA(Hashed MAC) : 일방향 해시 함수를 이용해서 메시지 인증 코드를 구성하는 방법

정답 : ③

공감과 댓글은 아이티신비에게 큰 힘이 됩니다.

블로그 글이 유용하다면 블로그를 구독해주세요.♥

'정보시스템 감리 기출문제해설 > 보안 해설' 카테고리의 다른 글

| (제 25회) 보안 / (119)~(120) 해설 (2) | 2025.02.27 |

|---|---|

| (제 25회) 보안 / (117)~(118) 해설 (0) | 2025.02.26 |

| (제 25회) 보안 / (113)~(114) 해설 (0) | 2025.02.24 |

| (제 25회) 보안 / (111)~(112) 해설 (0) | 2025.02.23 |

| (제 25회) 보안 / (109)~(110) 해설 (0) | 2025.02.22 |