문제10) 크리덴셜 스터핑(Credential Stuffing)

답)

1. 사용자 계정을 탈취하는 공격 유형, 크리덴셜 스터핑 개요

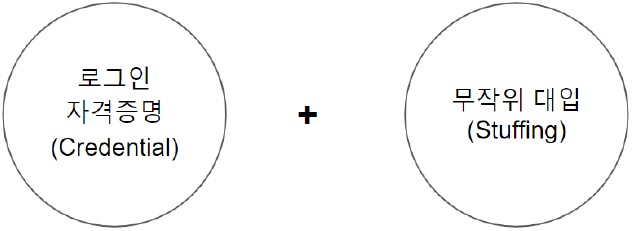

가. 크리덴셜 스터핑(Credential Stuffing)의 정의

|

|

나. 크리덴셜 스터핑(Credential Stuffing)의 특징

|

사용자 계정 탈취

|

무작위 대입을 통한 인터넷 사용자 계정 탈취 목적

|

|

계정 생성 패턴 이용

|

인터넷 사용자의 계정 생성 특징을 노린 공격

|

|

|

2. 크리덴셜 스터핑(Credential Stuffing)의 공격 메커니즘 및 상세

가. 크리덴셜 스터핑(Credential Stuffing)의 공격 메커니즘

|

나. 크리덴셜 스터핑(Credential Stuffing)의 공격절차 상세

|

구분

|

공격절차

|

설명

|

|

수집

|

개인정보 수집

|

|

|

거래

|

다크웹 판매

|

|

|

공격

|

크리덴셜 스터핑

|

|

|

정보탈취

|

|

|

|

부정사용

|

|

|

|

반복

|

판매, 공격 반복

|

|

|

||

3. 크리덴셜 스터핑(Credential Stuffing)의 대응 방안

|

구분

|

대응방안

|

설명

|

|

개인

|

로그인 정보 반복 사용 지양

|

|

|

비밀번호 주기적 변경

|

|

|

|

기업

|

로그인 실패 횟수 제한

|

|

|

추가 인증시스템 도입

|

|

|

|

웹로그 분석

|

|

|

|

||

공감과 댓글은 아이티신비에게 큰 힘이 됩니다.

블로그 글이 유용하다면 블로그를 구독해주세요.♥

'정보관리기술 > 정보보안' 카테고리의 다른 글

| 정보보호 제품 신속 확인 제도 / ① (0) | 2024.02.04 |

|---|---|

| 블록 암호화 알고리즘 / ① (1) | 2024.02.04 |

| 포스트 양자 암호(Post-Quantum Crytography) / ① (2) | 2024.02.03 |

| 양자암호통신 (1) | 2024.02.03 |

| 정보윤리 (1) | 2024.02.03 |