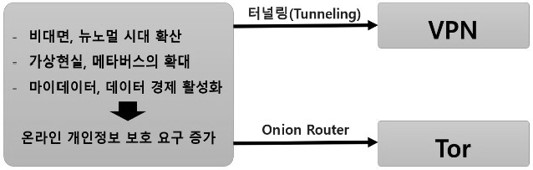

문제4) VPN(Virtual Private Network)과 Tor 에 대하여 설명하시오. 답) 1. 온라인상의 개인정보 보호를 위한 VPN과 Tor 비대면, 뉴노멀 시대 확산으로 발생한 수많은 개인정보를 기반으로 마이데이터, 데이터 경제가 활성화 되었으며 온라인상의 개인 정보가 경제적 이익과 연결되는 시대 도래 그 결과 온라인상에 존재하는 개인정보 보호 요구가 증가하였으며, VPN과 Tor 를 통해 이를 극복할 수 있음 2. 사설 정보망을 통한 보안, VPN 가. VPN(Virtual Private Network)의 개념 정의 공중 네트워크에서 터널링 기법을 통해 두 네트워크간 전용선을 연결한 것과 같은 통신환경을 제공하여 보안성과 연결성을 보장하는 보안 솔루션 개념도 나. VPN 의 기술요소 구분 ..